AdGuard DNS v2.19 prend en charge la cryptographie post-quantique

La version 2.19 marque une nouvelle étape importante dans le renforcement de la sécurité pour l'avenir immédiat : une fois de plus, AdGuard DNS prend une longueur d'avance en devenant le premier service DNS à proposer une cryptographie post-quantique côté client et en rejoignant la liste très courte des premiers utilisateurs de cette technologie, juste derrière Google et Cloudflare.

Nous avons déjà expliqué le fonctionnement de la cryptographie post-quantique dans un article sur notre blog VPN. Nous allons ici résumer brièvement les concepts clés et expliquer comment cette technologie est mise en œuvre dans AdGuard DNS.

Comment la cryptographie post-quantique protège vos données

Pour sécuriser le trafic DNS, le chiffrement doit protéger non seulement les données elles-mêmes, mais aussi la manière dont les clés de chiffrement sont échangées entre le client et le serveur. Si les algorithmes modernes sont extrêmement puissants, les futurs ordinateurs quantiques seront capables de contourner les méthodes d'échange de clés actuelles, rendant les connexions chiffrées vulnérables.

La cryptographie post-quantique répond à ce risque en utilisant des algorithmes conçus pour résister aux attaques quantiques. Pour le DNS, cela signifie une protection plus forte pour les connexions client-serveur telles que DoT, DoH et DoQ, ainsi que pour les composants d'infrastructure critiques comme DNSSEC, garantissant ainsi la fiabilité à long terme de la confidentialité du DNS.

Comment fonctionne-t-elle ?

AdGuard DNS utilise une méthode de chiffrement hybride appelée X25519MLKEM768, la même approche que celle utilisée dans Chrome et d'autres navigateurs basés sur Chromium.

X25519fournit l'algorithme de chiffrement standard.ML-KEM768ajoute une sécurité post-quantique.

Qu'est-ce que ça veut dire ?

- Cela augmente considérablement la protection, car la clé combinée des deux algorithmes est pratiquement impossible à déchiffrer, même par des ordinateurs quantiques.

- Même si des vulnérabilités sont découvertes dans l'algorithme post-quantique

ML-KEM768, l'algorithme fiableX25519continuera d'assurer la sécurité.

Comment commencer à l'utiliser

À partir de la version 2.19, la cryptographie post-quantique est activée par défaut dans AdGuard DNS. Cependant, pour utiliser cette fonctionnalité, vous devez vous connecter à un serveur DNS via l'une des applications AdGuard, car la plupart des systèmes d'exploitation ne la prennent pas en charge nativement. Nous sommes encore en train de préparer les applications pour qu'elles soient entièrement compatibles avec la cryptographie post-quantique, et elles sont actuellement en cours de test. Pour l'essayer dès maintenant, vous pouvez télécharger les dernières versions Nightly, mais gardez à l'esprit qu'elles peuvent être instables :

- AdGuard pour Windows v8.0.0 Nightly 22

- AdGuard pour Android v4.14 Nightly 23

- AdGuard pour Mac v2.18.0.2090 Nightly

Cette fonctionnalité n'est pas encore disponible si vous vous connectez à un serveur DNS via l'une des applications AdGuard VPN, mais elle le sera bientôt. Une fois déployée, elle sera automatiquement activée lorsque vous activerez la cryptographie post-quantique dans l'application.

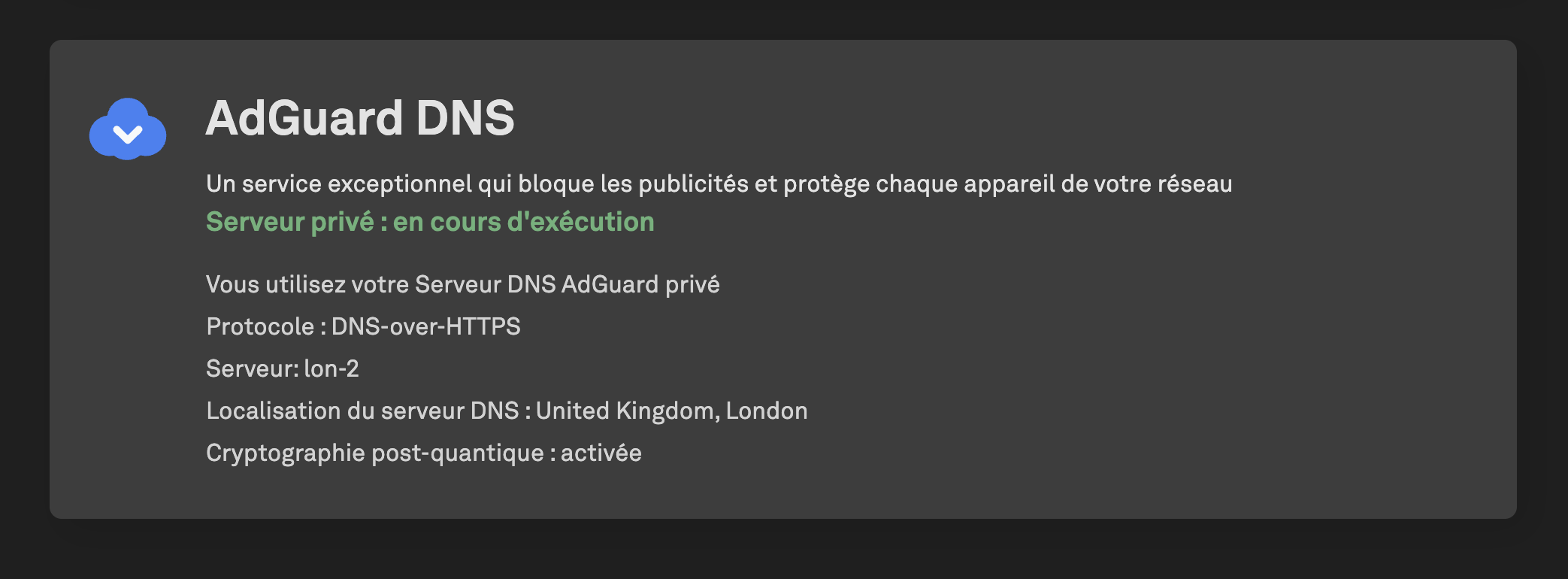

Pour vérifier qu'elle est active, rendez-vous sur notre page de test et faites défiler vers le bas jusqu'à la section AdGuard DNS. Le statut Cryptographie post-quantique : activée indique que vous êtes entièrement protégé.

Nous serions ravis de recevoir vos commentaires et suggestions sur GitHub. Si vous le souhaitez, vous pouvez également nous contacter sur les réseaux sociaux, nous sommes présents sur plusieurs plateformes.