Обзор

С помощью AdGuard DNS вы можете настроить свои DNS-серверы для разрешения DNS-запросов и блокировки рекламы, трекеров и вредоносных доменов до того, как они попадут на ваше устройство

Быстрая ссылка: Попробуйте AdGuard DNS

Общее

Личный AdGuard DNS обладает всеми преимуществами сервера публичного AdGuard DNS, включая шифрование трафика и блокировку доменов. Он также предлагает дополнительные функции, такие как гибкая настройка, статистика DNS и Родительский контроль. Все эти параметры легко доступны и управляются через удобную панель управления.

Почему вам нужен личный AdGuard DNS

Сегодня к интернету можно подключить всё, что угодно: телевизоры, холодильники, умные лампочки и колонки. Но вместе с неоспоримыми удобствами в вашу жизнь, а точнее в ваши устройства, приходят трекеры и реклама. Простой браузерный блокировщик в этом случае вас не защитит, зато AdGuard DNS, который может опционально обеспечивать фильтрацию трафика и блокировку контента, поможет.

В своё время линейка продуктов AdGuard включала только публичный AdGuard DNS и AdGuard Home. Кому-то эти решения подошли, но для многих в публичном AdGuard DNS не хватило гибкости настроек, а в AdGuard Home — простоты. Можно сказать, что на стыке этих двух продуктов и появился личный AdGuard DNS. Он предлагает обширные параметры настройки, контроль и информацию — и всё это с помощью простой и удобной панели управления.

Разница между публичным и приватным AdGuard DNS

Вот простое сравнение функций, доступных в публичном и приватном AdGuard DNS.

| Публичный AdGuard DNS | Личный AdGuard DNS |

|---|---|

| Шифрование DNS-трафика | Шифрование DNS-трафика |

| Предустановленные списки заблокированных доменов | Настраиваемые списки блокировки доменов |

| - | Пользовательские правила DNS-фильтрации с возможностью импорта/экспорта |

| - | Статистика запросов (посмотрите, куда направляются ваши DNS-запросы: в какие страны, какие компании и т. д.) |

| - | Подробный журнал запросов |

| - | Родительский контроль |

Private AdGuard DNS features

Статистика

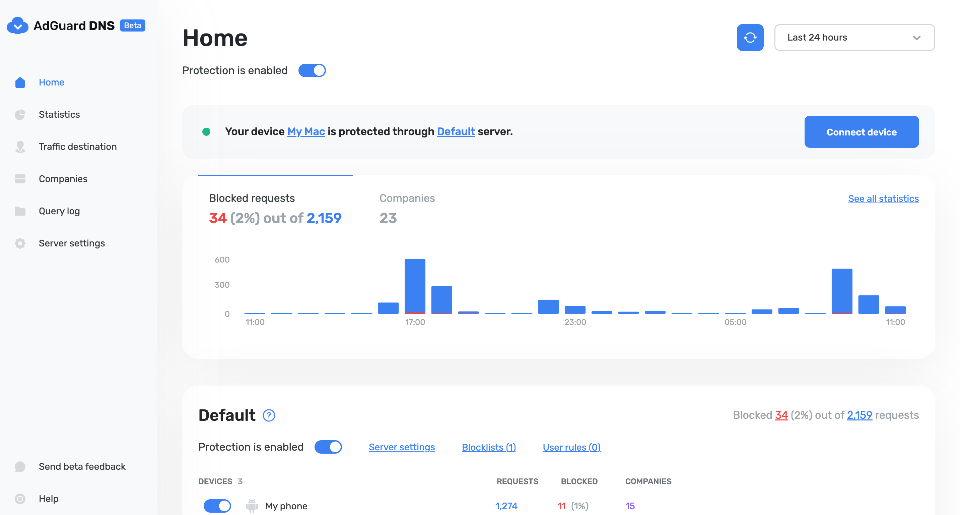

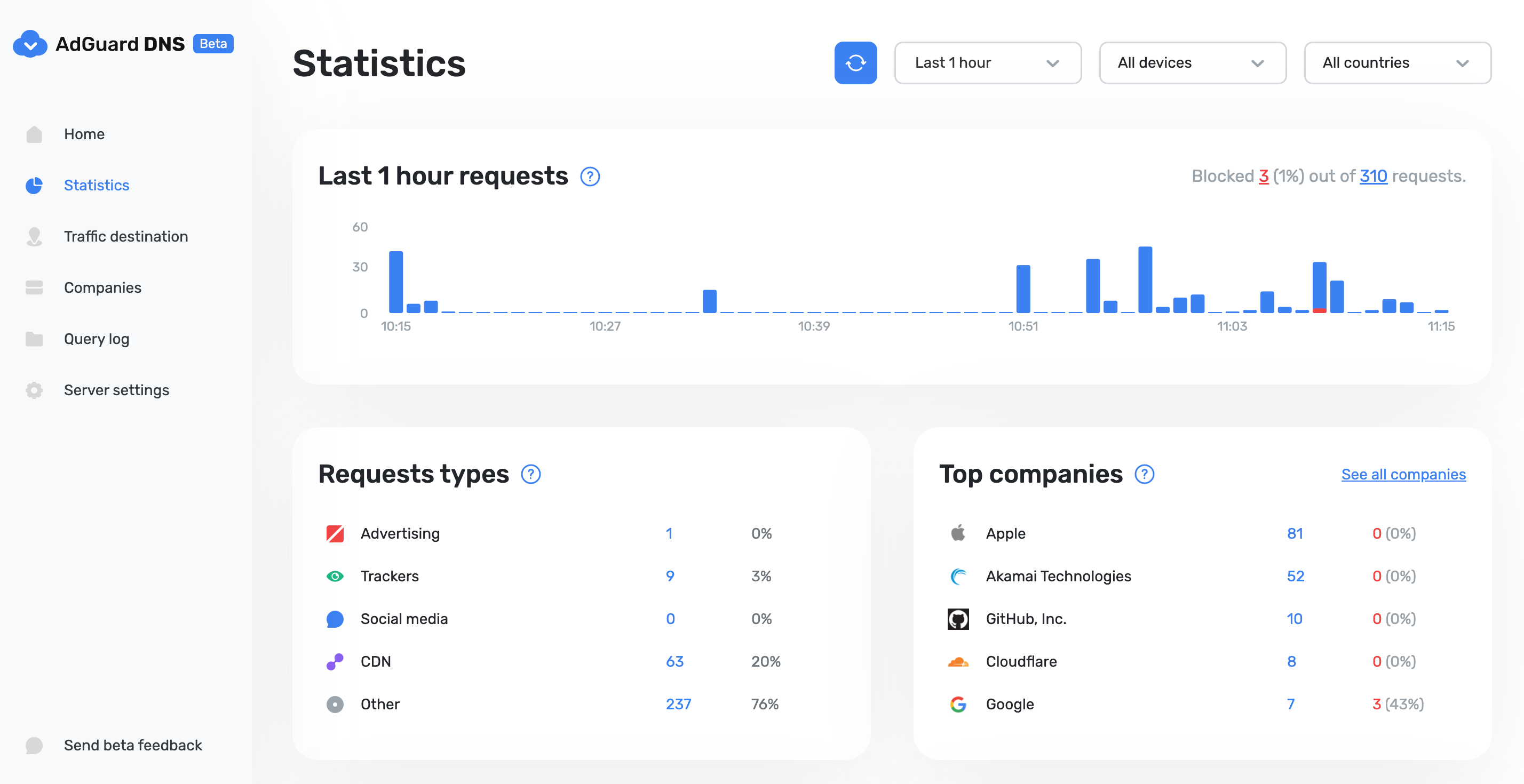

In the Statistics tab you can see all the summarized statistics on DNS queries made by devices connected to your Private AdGuard DNS. It shows the total number and geography of requests, the number of blocked requests, the list of companies the requests were addressed to, requests types and top requested domains.

Журнал запросов

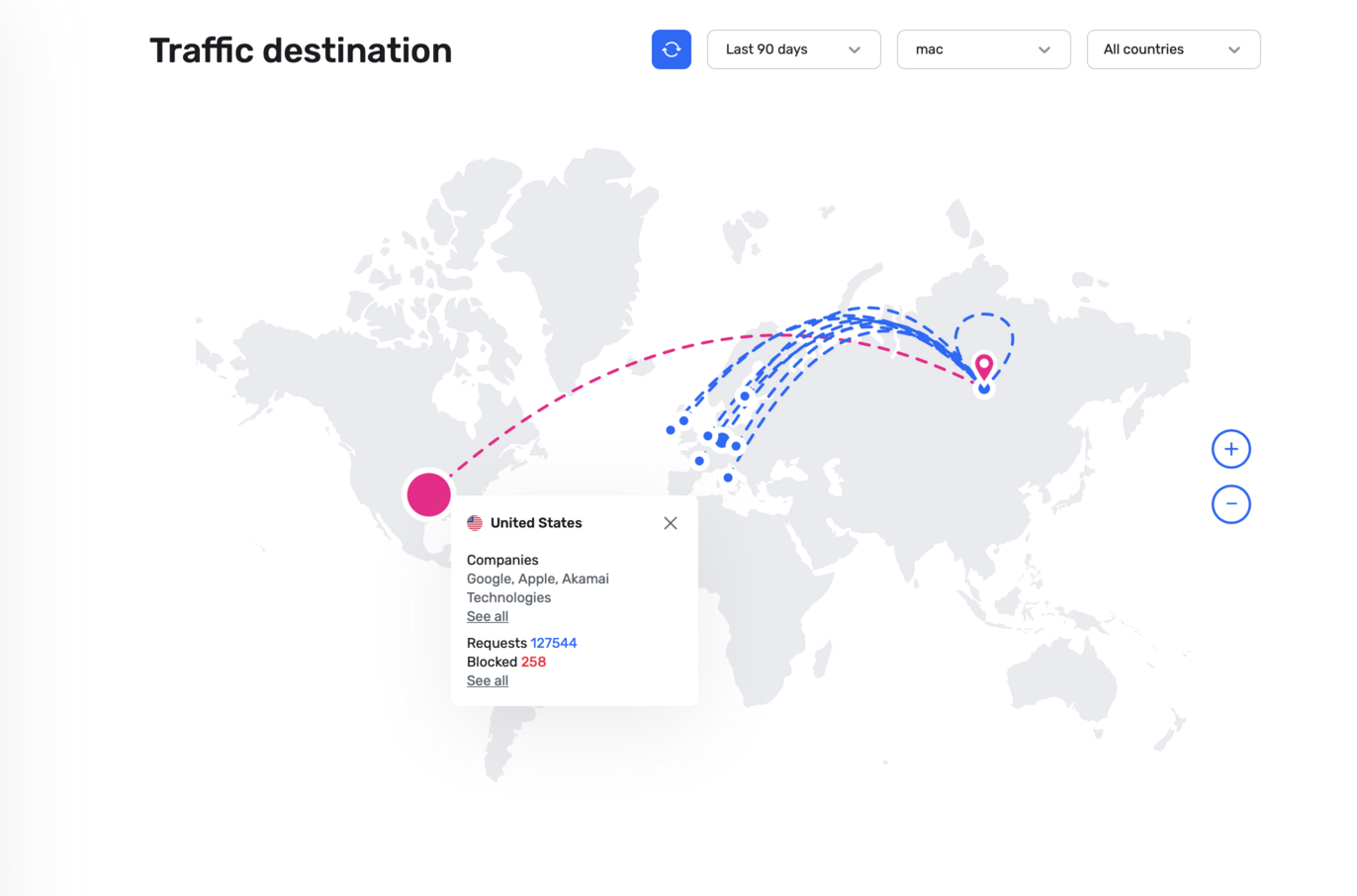

This feature shows you where DNS requests sent by your devices go. On top of seeing the map of request destinations, you can filter the information by date, device and country.

Компании

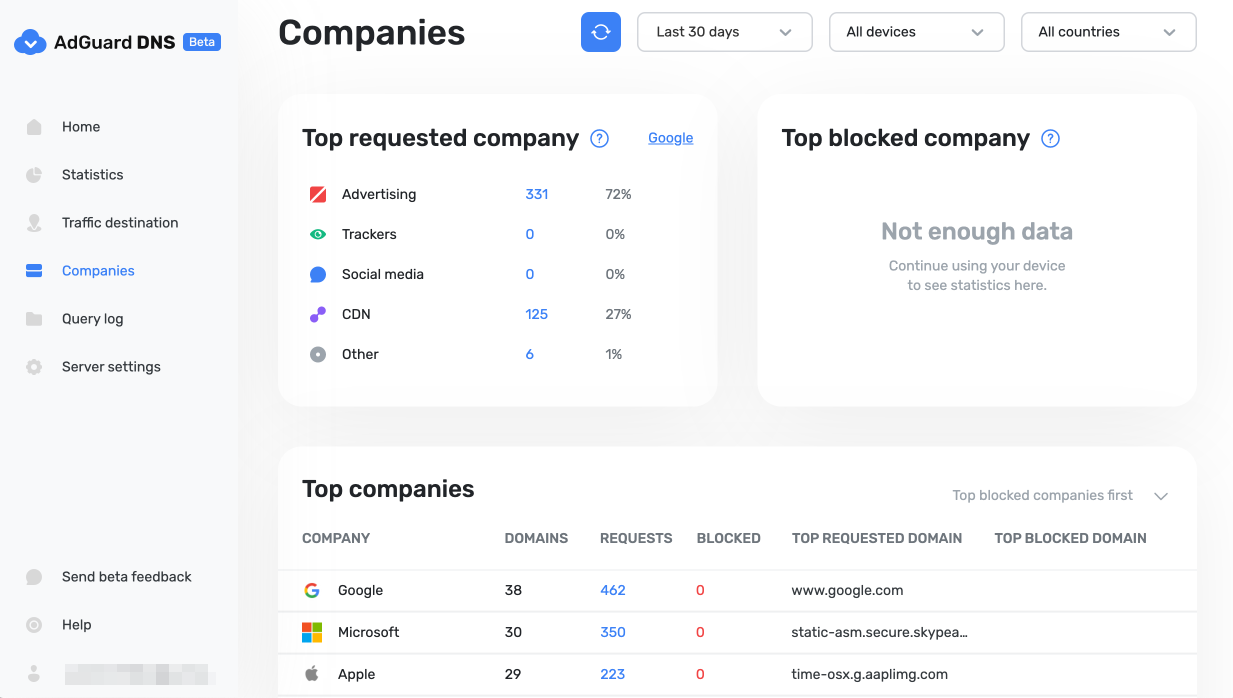

This tab allows you to quickly check which companies send the most requests, and which companies have the most blocked requests.

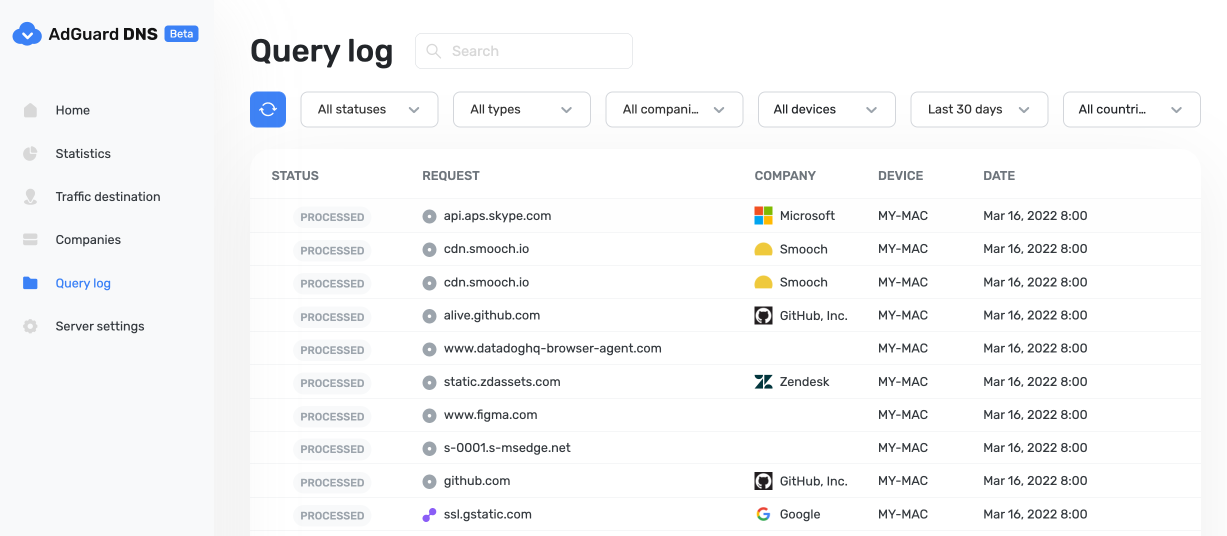

Журнал запросов

This is a detailed log where you can check out the information on every single request and also sort requests by status, type, company, device, time, country.

Server settings

This section features a range of settings allowing you to customize the operation of private AdGuard DNS, ensuring the Internet functions exactly as you desire.

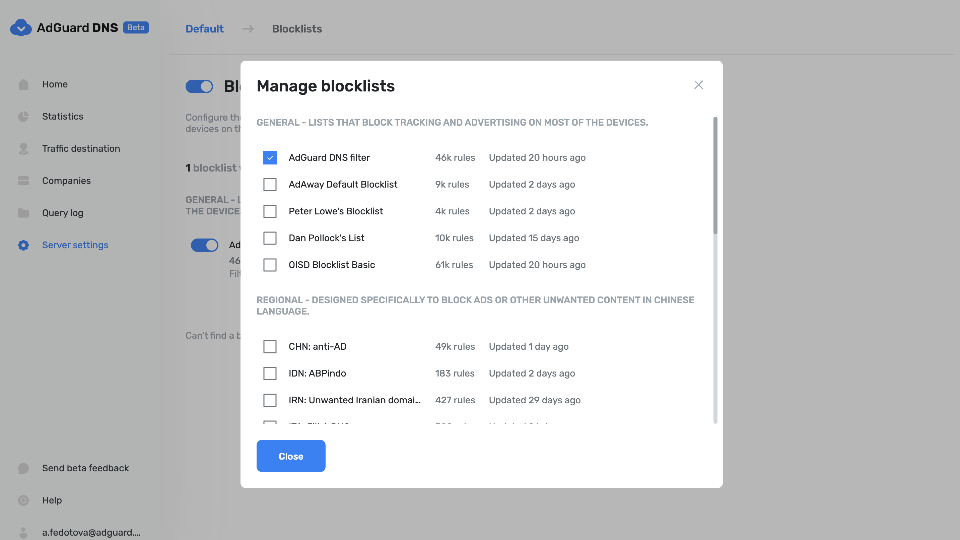

Blocklists management

The Blocklists feature allows you to specify which domains you want to block and which you don't. Choose from a variety of blocklists for different purposes.

Security settings

Even if you're aware of all the tricks online scammers use, there's always a risk you'll accidentally click a malicious link. To protect yourself from such accidents, go to the Security settings section and check the boxes next to the options listed there.

The Block malicious, phishing, and scam domains feature will block domains found in the dedicated database. And the Block newly registered domains will block all domains registered less than 30 days ago, which are often considered risky for your online privacy.

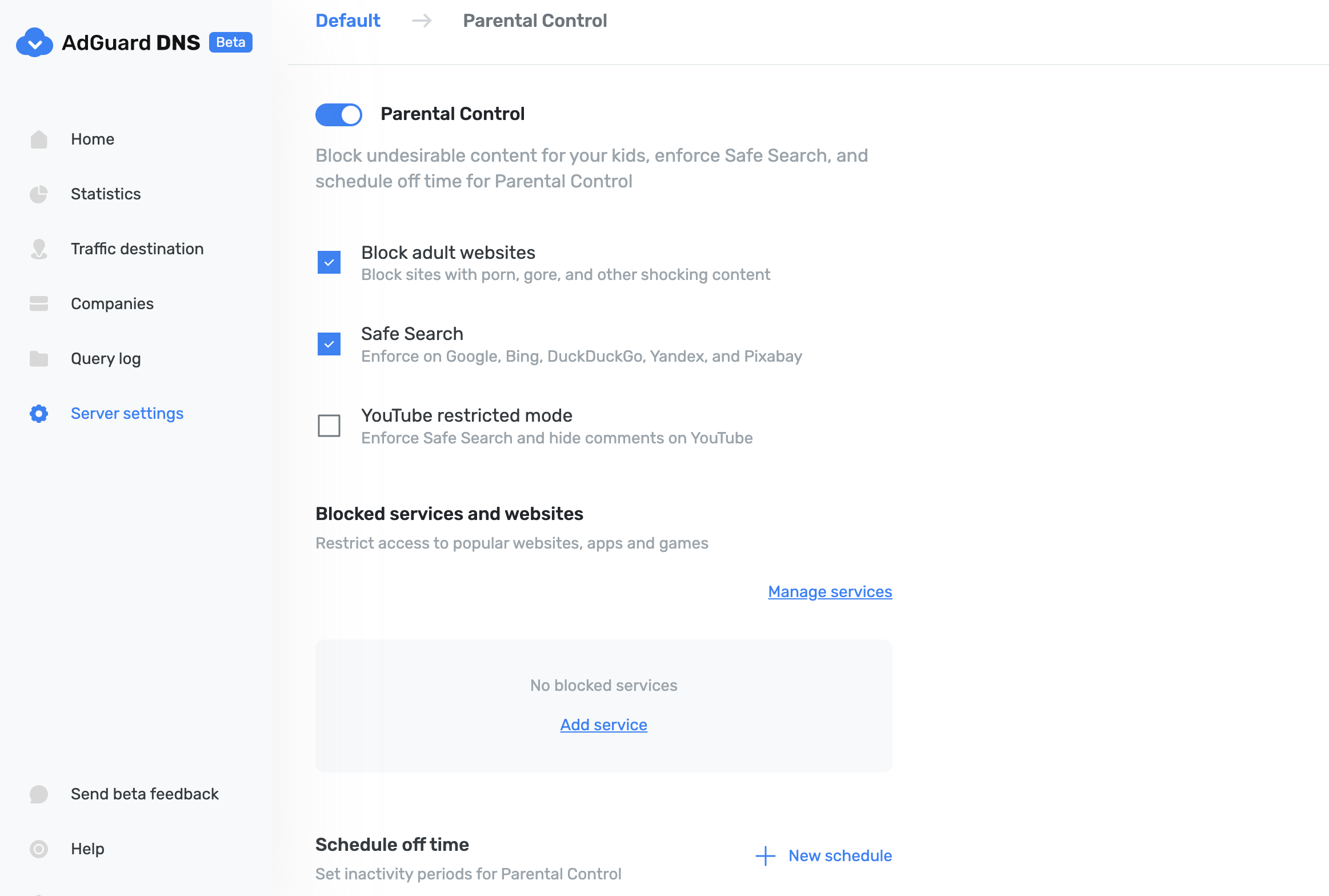

Родительский контроль

To protect your child from online content you deem inappropriate, set up and activate the Parental control option. In addition to options such as "adult content" blocking and safe search, we've added the ability to manually specify domains for blocking and set a schedule for the Parental control to work accordingly.

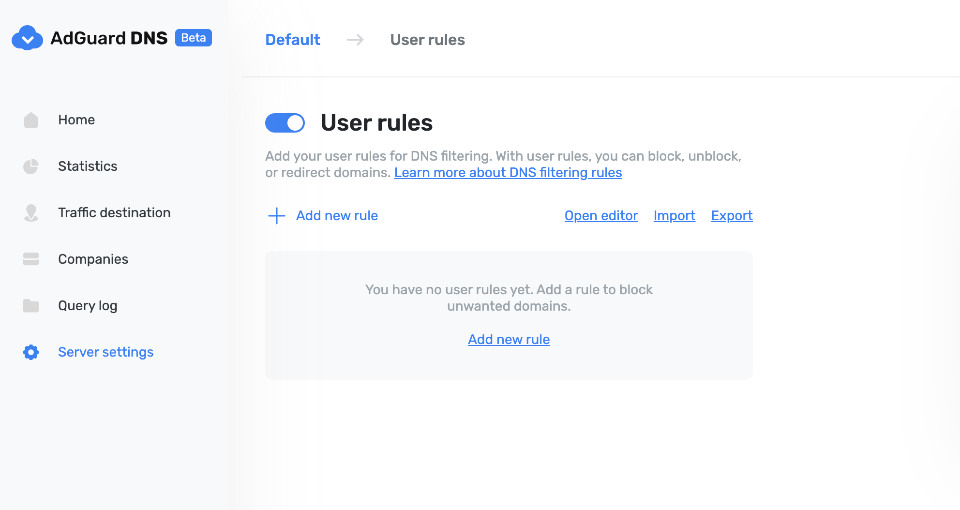

Пользовательские правила

For cases where pre-installed blocklists with thousands of rules are not enough, we have a handy feature called User rules. Here you can manually add custom rules to block/unblock a specific domain or import custom rule lists (see DNS filtering rules syntax). You can export the lists.

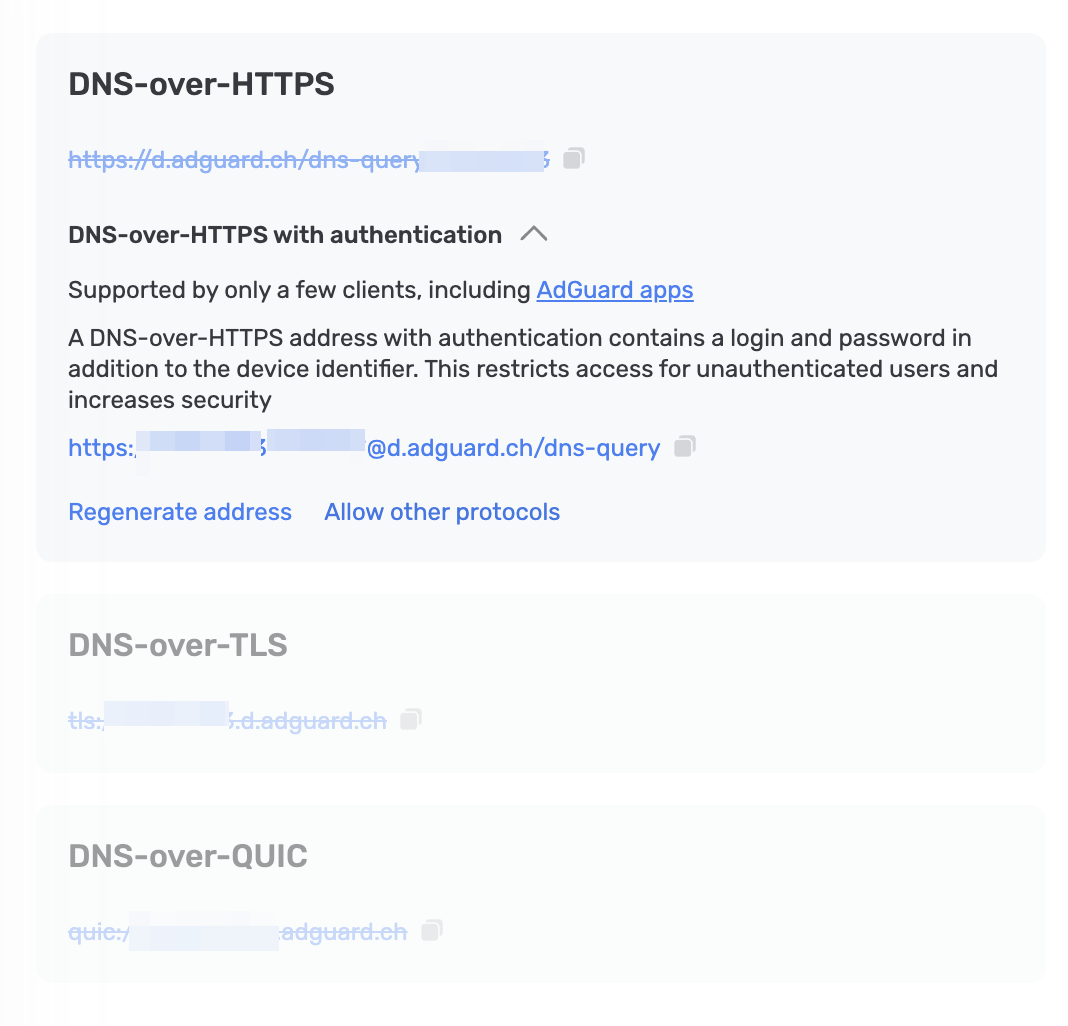

DNS-over-HTTPS с аутентификацией

DNS-over-HTTPS with authentication provides a login and password to connect to the server. This can limit access to unauthorized users and increase security.

To enable this feature, go to Server settings → Devices → Settings and change the DNS server to the one with authentication. Select Deny other protocols to disable alternative protocol usage, ensuring exclusive DNS-over-HTTPS authentication and blocking third-party access.

Advanced

Here you can set the way AdGuard DNS must respond to blocked domains:

- Default — zero IP address

- NXDOMAIN — the domain does not exist

- REFUSED — the server has refused to process the request

- Custom IP — you can manually specify an IP address

Additionally, you can adjust the Time to live (TTL) setting. This parameter defines the time period (in seconds) that a client device caches the response to a DNS request. A higher TTL means that even if a previously blocked domain is unblocked, it may still appear as blocked for a while. A TTL of 0 indicates that the device does not cache responses.

In the Advanced section, there are three options that can be customized:

- Block access to iCloud Private Relay. Devices that use iCloud Private Relay may ignore DNS settings. Enabling this option ensures that AdGuard DNS can effectively protect your device.

- Block Firefox canary domain. This setting prevents Firefox from automatically switching to its DoH resolver when AdGuard DNS is set as the system-wide DNS service.

- Log IP addresses. If this option is enabled, IP addresses associated with incoming DNS requests will be recorded and displayed in the Query log.

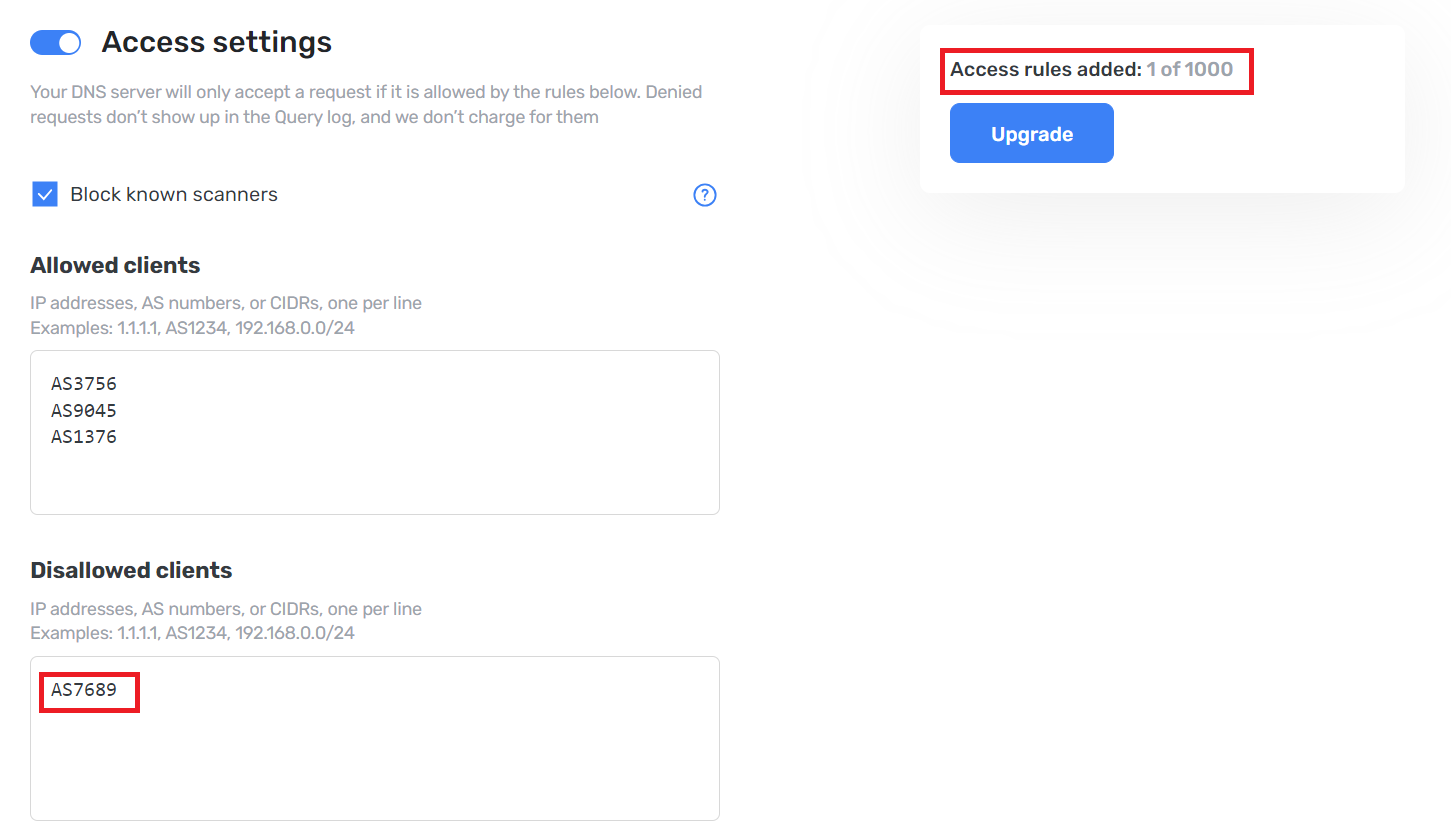

Настройки доступа

Here you can manage an access to your DNS server by configuring the following settings:

- Allowed clients. Specify which clients are permitted to use your DNS server. Please note that allowed clients are not counted in added access rules, only disallowed clients and domains

- Disallowed clients. List clients that are denied to use your DNS server

- Disallowed domains. Specify domain names that will be denied access to your DNS server. Wildcards and DNS filtering rules can also be listed here

If you only want to use DNS on certain AS numbers or IP addresses, you should block everything else in the Disallowed clients field. Simply allowing only the necessary numbers and addresses in the Allowed clients field won’t be enough.

By setting up these options, you can control who uses your DNS server and prevent potential DDoS attacks. Requests that are not allowed will not appear in your Query log, and they are free of charge.

Как подключить устройства к AdGuard DNS

AdGuard DNS очень гибок и может быть настроен на различных устройствах, включая планшеты, ПК, роутеры и игровые консоли. Этот раздел предоставляет подробную инструкцию о том, как подключить ваше устройство к AdGuard DNS.

Как подключить устройства к AdGuard DNS

Серверы и настройки

Этот раздел объясняет, что такое «сервер» в AdGuard DNS и какие настройки доступны. Настройки позволяют настроить, как AdGuard DNS реагирует на заблокированные домены, и управлять доступом к вашему DNS серверу.

Как настроить фильтрацию

В этом разделе мы описываем ряд настроек, которые позволяют тонко настроить функциональность AdGuard DNS. С помощью чёрных списков, пользовательских правил, родительского контроля и фильтров безопасности вы можете настроить фильтрацию в соответствии с вашими потребностями.

Статистика и журнал запросов

Статистика и журнал запросов предоставляют представление о активности ваших устройств. Во вкладке Статистика вы можете увидеть сводку по DNS-запросам, сделанным устройствами, подключёнными к вашему приватному AdGuard DNS. В журнале запросов вы можете посмотреть информацию по каждому запросу и также сортировать запросы по статусу, типу, компании, устройству, времени и стране.

Пользовательские домены

Обладатели Корпоративной и Командной подписок AdGuard DNS могут использовать собственные домены (например, dns.example.com) вместо стандартного d.adguard-dns.com. Эта настройка обеспечивает бесшовную интеграцию с корпоративными политиками безопасности, при этом сохраняя все функции блокировки рекламы и защиты конфиденциальности, которые предоставляет AdGuard DNS.